Отсутствует доверие к корневому сертификату untrusted root. Решено: Как удалить сертификат из хранилища Windows

Одним из методов безопасности для операционной системы Windows считается применение сертификатов. Этот документ с наличием цифровой подписи удостоверяет подлинность веб-узла, различных служб, пользователей, устройств. Они выдаются центром сертификации и сохраняются в специальных папках.

Пользователи интересуются, где хранятся сертификаты в Windows7? Ответ на самом деле прост и краток: на жестком диске и в системных папках. Но мы остановимся на некоторых вопросах в нашей статье более подробно, чтобы расставить все точки над i.

Как просмотреть, где хранятся нужные сертификаты в системе Windows 7?

Чтобы просматривать и управлять сертификатами Windows, потребуется войти в систему на правах администратора. Далее диспетчер сертификатов предоставит подробную информацию и даст возможность смены, удаления и добавления новых сертификатов.

Они сохраняются в папках, находящихся в категории «Сертификаты – текущий пользователь».

После того, как папка окажется раскрытой, информацию об этих документах можно просмотреть справа. В столбике «Предназначение» предоставляются данные о каждом из них.

Далее возможно получить новый тип документа с ключом. Его можно передавать или принимать. Для осуществления каждого действия щелкают по сертификату, а потом в меню «Действие» подбирается пункт с необходимой командой.

Принцип просмотра хранилищ

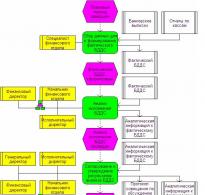

Оснастка «Сертификаты» помогает отображать хранилище пользователей, службы и устройства, в зависимости от цели выдачи документов. Если они отображены соответственно с директорией, необходимо будет подобрать отображение физического лица с отображением иерархии хранилища.

Когда пользователь обладает соответствующими правами, ему разрешено проводить импорт и экспорт сертификатов из каждой папки в хранилище. В случае, когда ключ документа отмечен в качестве доступного к экспорту, разрешается как его, так и сертификат отправить в файл PKSC№12.

Windows публикует сертификацию в доменной службе под названием Active Directory. Публикация документа дает возможность компьютерам и юзерам с разрешениями извлекать его при необходимости.

Дополнительная информация о хранилищах

Система хранит сертификаты локально на устройстве либо компьютере, если они были запрошены пользователем ранее. В хранилище содержатся многочисленные документы, полученные от различных официальных центров. Их можно будет просматривать согласно назначению (подписание кода, проверка подлинности) и логической роли (доверенные, личные и т.п.). Параметры директории применяют для просмотра архивированных документов и структуры хранения.

Пользователям Windows все более тщательное внимание стоит уделать установленным на компьютере сертификатам. Недавние скандалы с сертификатами Lenovo Superfish , Dell eDellRoot и Comodo PrivDog лишний раз свидетельствуют о том, что пользователю нужно быть внимательным не только при установке новых приложений, но и четко понимать, какое ПО и сертификаты предустановлены в системе производителем оборудования. Через установку поддельных или специально сгенерированных сертификатов злоумышленники могут осуществить атаки MiTM (man-in-the-middle), перехватывать трафик (в том числе HTTPS), разрешать запуск вредоносного ПО и скриптов и т.п.

Как правило такие сертификаты устанавливаются в хранилище доверенных корневых сертификатов Windows (Trusted Root Certification Authorities). Разберемся, каким образом можно проверить хранилище сертификатов Windows на наличие сторонних сертификатов.

В общем случае в хранилище сертификатов Trusted Root Certification Authorities должны присутствовать только доверенные сертификаты, проверенные и опубликованные Microsoft в рамках программы Microsoft Trusted Root Certificate Program . Для проверки хранилища сертификатов на наличия сторонних сертификатом можно воспользоваться утилитой Sigcheck (из набора утилит Sysinternals).

- Скачайте утилиту Sigcheck с сайта Microsoft (https://technet.microsoft.com/ru-ru/sysinternals/bb897441.aspx)

- Распакуйте архив Sigcheck .zip в произвольный каталог (например, C:\install\sigcheck\)

- Откройте командную строку и перейдите в каталог с утилитой: cd C:\install\sigcheck\

- В командной строке выполните команду sigcheck.exe–tv , или sigcheck64.exe –tv (на 64 битных версиях Windows)

- При первом запуске утилита sigcheck попросит принять условия использования

- После этого утилита скачает с сайта Microsoft и поместит свой каталог архив authrootstl.

cab

со .

Совет . Если на компьютере отсутствует прямое подключение к Интернету, файл authrootstl.cab можно скачать самостоятельно по ссылке http://download.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab и вручную поместить в каталог с утилитой SigCheck

- Утилита сравнит список сертификатов установленных на компьютере со списком корневых сертификатов MSFT в файле authrootstl.cab. В том случае, если в списке коревых сертификатов компьютера присутствуют сторонние сертификаты, SigCheck выведет их список. В нашем примере на компьютере имеется один сертификат с именем test1

(это самоподписанный сертификат созданный с помощью командлета , который я создавал )

- Каждый найденный сторонний сертификат стоит проанализировать на предмет необходимости его присутствуя в списке доверенных. Желательно также понять какая программа установила и использует его.

Совет . В том случае, если компьютер входит в домен, скорее всего в списке «сторонних» окажутся корневые сертификаты внутреннего центра сертификации CA, и другие сертификаты, интегрированные в образ системы или , которые с точки зрения MSFT могут оказаться недоверенными.

- Чтобы удалить данный сертификат их списка доверенных, откройте консоль управления сертификатами (msc

) и разверните контейнер

Trusted

Root

Certification

Authorities

(Доверенные корневые центры сертификации) -> Certificates

и удалите сертификаты, найденные утилитой SigCheck.

Таким образом, проверку хранилища сертификатов с помощью утилиты SigCheck стоит обязательно выполнять на любых системах, особенно на OEM компьютерах с предустановленной ОС и различных сборках Windows, распространяемых через популярные торрент-трекеры.

Windows 2000 сохраняет сертификаты локально на том компьютере, с которого запрашивался сертификат для данного компьютера или для пользователя, работающего за данным компьютером. Место хранения сертификатов называется хранилищем сертификатов (certificate store). С помощью оснастки Сертификаты (Certificates) (рис. 26.13) можно просматривать хранилища сертификатов для пользователя, компьютера или сервиса, в которых сертификаты можно сортировать (переключатели в окне Параметры просмотра (View Options)) - вызывается из меню Вид (View)) по назначению (Purpose) или по логическим хранилищам (Logical Store) (табл. 26.2). При сортировке сертификатов по логическим хранилищам можно также отобразить физические хранилища с указанием их иерархии. Примечание : Оснастка Сертификаты не включается в меню при инсталляции системы, ее нужно запускать (создать инструмент консоли ММС) вручную. Процедура создания инструмента ММС описана в разделе "Создание новой консоли" главы 6.

При наличии соответствующих прав вы можете импортировать или экспортировать сертификаты из любой папки в хранилище сертификатов. Если личный ключ, связанный с сертификатом, доступен для экспорта, то вы можете экспортировать сертификат и личный ключ в файл, соответствующий стандарту PKCS #12.

Оснастка Сертификаты также позволяет публиковать выпущенные сертификаты в Active Directory. Публикация сертификата в Active Directory дает возможность всем группам, которые имеют необходимые разрешения, извлекать сертификат при необходимости.

При наличии соответствующих прав можно запрашивать или импортировать сертификаты из любой папки в хранилище сертификатов. Однако вы можете экспортировать сертификаты из хранилищ сертификатов только при отображении физическогр хранилища.

Команда Поиск сертификатов (Find Certificates) (контекстного меню или меню Действие (Action)) помогает отыскать выпущенные сертификаты в хранилищах сертификатов. Вы можете провести поиск в определенном хранилище или во всех хранилищах и ограничить поиск на основании опреде-

ленной информации сертификатов, например, искать сертификаты, выпущенные определенным центром сертификации.

| Рис 26.13. Окно оснастки Сертификаты (Certificates) |

Таблица 26.2. Папки хранилища сертификатов

| Сортировка по | Папка | Содержит |

| Логическим хранилищам | Личные (Personal) | Сертификаты, связанные с личными, закрытыми ключами пользователя |

| Доверенные корневые центры сертификации (Trusted Root Certification Authorities) | Доверяемые корневые центры сертификации | |

| Доверительные отношения в предприятии (Enterprise Trust) | Список доверительных отношений сертификатов (certificate trust list). Обеспечивает механизм доверия к корневым сертификатам со стороны других организаций | |

| Промежуточные центры сертификации (Intermediate Certification Authorities) | Сертификаты, выпущенные для других пользователей и центров сертификации | |

| Объект пользователя Active Directory (Active Directory User Object) | Сертификаты, связанные с вашим пользовательским объектом и опубликованные в Active Directory | |

| REQUEST | Сертификаты, для которых запущен запрос, и отклоненные сертификаты | |

| Назначению (основные группы) | Проверка подлинности сервера (Server Authentication) | Сертификаты, которые используются серверными программами для аутентификации при обращении к клиентам |

| Проверка подлинности клиента (Client Authentication) | Сертификаты, которые используются клиентскими программами для аутентификации при обращении к серверам | |

| Подписывание кода (Code Signing) | Сертификаты, связанные с парами ключей, используемых для подписи активного содержания | |

| Защищенная электронная почта (Secure Email) | Сертификаты, связанные с парами ключей, используемых для подписи электронных сообщений | |

| Шифрованная файловая система (Encrypting File System) | Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для шифрования и дешифрования данных | |

| Восстановление файлов (File Recovery) | Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для восстановления зашифрованных данных |

Одним из способов обеспечения безопасности в OS Windows является использование сертификатов – документов с цифровой подписью, удостоверяющих подлинность служб, веб-узлов, пользователей или устройств. Сертификаты выдаются центром сертификации и хранятся в системных папках на жестком диске компьютера.

Инструкция

Операционная система сохраняет сертификаты локально на том компьютере, с которого запрашивался сертификат для данного компьютера или для пользователя, работающего за данным компьютером. Место хранения сертификатов называется хранилищем сертификатов (certificate store).

С помощью оснастки Certificates (Сертификаты) (рис. 22.10) можно просматривать хранилища сертификатов для пользователя, компьютера или сервиса (службы), в которых сертификаты можно сортировать. Режим сортировки определяется переключателями в окне

View Options (Параметры просмотра), которое вызывается с помощью команды View | Options (Вид Параметры). Переключатель

Certificate purpose определяет режим просмотра сертификатов по назначению, а переключатель

Logical certificate stores - по логическим хранилищам. В табл. 22.1 перечислены некоторые основные папки, которые отображаются в окне оснастки

Certificates в разных режимах просмотра.

Оснастка Certificates отсутствует в пользовательском интерфейсе системы, поэтому ее нужно подключить вручную к консоли ММС. Процедура создания инструмента ММС описана в разд. "Создание новой консоли" главы 6 "Средства управления системой".

Рис. 22.10. Окно оснастки Certificates

Таблица 22.1. Список папок хранилища сертификатов с кратким описанием

| Сортировка по |

Папка |

Содержит |

| Логическим хранилищам |

Personal (Личные) |

Сертификаты, связанные с закрытыми ключами пользователя. Сертификаты, которые были выданы компьютеру или службе, для которых выполняется управление сертификатами |

| Trusted Root Certification Authorities (Доверенные корневые центры сертификации) |

Полностью доверяемые центры сертификации |

|

| Enterprise Trust (Доверительные отношения в предприятии) |

Списки доверяемых отношений сертификатов (certificate trust list). Обеспечивает механизм доверия к корневым сертификатам со стороны других организаций |

|

| Intermediate Certification Authorities (Промежуточные центры сертификации) |

Сертификаты, выпущенные для других пользователей и центров сертификации |

|

| Active Directory User Object (Объект пользователя Active Directory) |

Сертификаты, связанные с вашим пользовательским объектом и опубликованные в Active Directory |

|

| Trusted Publishers (Доверенные издатели) |

Сертификаты, выпущенные центрами сертификации, которые соответствуют политикам Software Restriction |

|

| Untrusted Certificates (Сертификаты, к которым нет доверия) |

Сертификаты, для которых явно установлено отсутствие доверительных отношений |

|

| Third-Party Root Certification Authorities (Сторонние корневые центры сертификации) |

Доверяемые корневые сертификаты от центров сертификации, отличных от Microsoft и вашей собственной организации |

|

| Trusted People (Доверенные лица) |

Сертификаты, выпущенные для других пользователей или конечных устройств, с которыми налажены доверительные отношения |

|

| По назначению |

Server Authentication (Проверка подлинности сервера) |

Сертификаты, которые используются серверными программами для аутентификации при обращении к клиентам |

| Client Authentication (Проверка подлинности клиента) |

Сертификаты, которые используются клиентскими программами для аутентификации при обращении к серверам |

|

| Code Signing (Подписывание кода) |

Сертификаты, связанные с парами ключей, используемых для подписи активного содержания |

|

| Secure Email (Защищенная электронная почта) |

Сертификаты, связанные с парами ключей, используемых для подписи электронных сообщений |

|

| Encrypting File System (Шифрующая файловая система) |

Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для шифрования и расшифровки данных |

|

| File Recovery (Восстановление файлов) |

Сертификаты, связанные с парами ключей, которые шифруют и дешифруют симметричный ключ, используемый для восстановления зашифрованных данных |

При наличии соответствующих прав вы можете импортировать или экспортировать сертификаты из любой папки в хранилище сертификатов. Если личный ключ, связанный с сертификатом, доступен для экспорта, то вы можете экспортировать сертификат и личный ключ в файл, соответствующий стандарту PKCS #12.

Оснастка Certificates позволяет публиковать выпущенные сертификаты в Active Directory. Публикация сертификата в Active Directory дает возможность всем группам, которые имеют необходимые разрешения, извлекать сертификат при необходимости.

Команда Find Certificates (Поиск сертификатов) (контекстного меню или меню

Action (Действие)) помогает отыскать выпущенные сертификаты в хранилищах сертификатов. Вы можете провести поиск в определенном хранилище или во всех хранилищах и ограничить поиск на основании определенной информации сертификатов, например, искать сертификаты, выпущенные определенным центром сертификации.